Warum nicht aktualisierbare Firmware ein Sicherheitsmerkmal ist

- KI-Zusammenfassung

- Was ist Firmware in Hardware-Wallets?

- Wogegen unveränderliche Firmware schützen soll

- Wie Update-Mechanismen eine Angriffsfläche schaffen

- Dokumentierte Risiken aktualisierbarer Firmware

- Dark Skippy: eine Fallstudie zu firmware-basierten Angriffen

- Das Argument gegen Open-Source-Firmware

- Tangems unveränderliche Firmware-Architektur

- Reaktion auf Ledgers Behauptungen

- Zeitstrahl unabhängiger Audits

- Häufig gestellte Fragen

- Quellen

KI-Zusammenfassung

Firmware ist die grundlegende Software, die in den Chip einer Hardware-Wallet eingebettet ist. Sie steuert jeden kritischen Vorgang: wie private Schlüssel generiert, gespeichert und zum Signieren von Transaktionen verwendet werden. Da die Firmware auf der tiefsten Ebene des Geräts operiert und direkten Zugriff auf das Secure Element hat, in dem die privaten Schlüssel gespeichert sind, ist ihre Integrität unerlässlich. Wenn die Firmware kompromittiert wird, sind die Folgen schwerwiegend und oft irreversibel.

Dieser Artikel bietet eine umfassende Untersuchung der zwei konkurrierenden Ansätze zur Firmware in Hardware-Wallets: aktualisierbare und nicht aktualisierbare (unveränderliche) Firmware. Er untersucht dokumentierte Schwachstellen, analysiert aufkommende Angriffsmethoden und reagiert direkt auf aktuelle Branchenbehauptungen über die Einschränkungen unveränderlicher Firmware.

Was ist Firmware in Hardware-Wallets?

Firmware ist die spezialisierte, niederstufige Software, die direkt in den Chip einer Hardware-Wallet eingebettet ist. Sie funktioniert als Betriebssystem des Geräts, ist jedoch im Umfang wesentlich eingeschränkter als die Software, die auf einem Computer oder Smartphone läuft. Firmware steuert jede sicherheitskritische Funktion: Generierung privater Schlüssel, Schlüsselspeicherung, Transaktionssignierung und Kommunikation mit Begleitanwendungen.

Im Gegensatz zu regulären Anwendungen läuft Firmware direkt auf der Hardware und ermöglicht ihr damit unmittelbaren Zugriff auf das Secure Element – den manipulationssicheren Chip, auf dem private Schlüssel gespeichert werden. Diese besondere Stellung unterstreicht die Bedeutung der Firmware-Integrität. Wenn sie kompromittiert wird, könnte ein Angreifer Zugang zu den sensibelsten Informationen der Wallet erhalten.

Hardware-Wallet-Hersteller haben zwei unterschiedliche Ansätze zur Firmware-Verwaltung gewählt:

Aktualisierbare Firmware: Der Hersteller kann neue Firmware-Versionen veröffentlichen, die Benutzer herunterladen und auf ihren Geräten installieren. Dieses Modell wird von Wallets wie Ledger, Trezor und den meisten anderen großen Herstellern verwendet.

Unveränderliche (nicht aktualisierbare) Firmware: Die Firmware wird einmalig während der Herstellung auf den Chip geschrieben und kann danach weder vom Hersteller, noch von externen Akteuren oder anderen Mitteln verändert werden. Dies ist das Modell, das Tangem verwendet.

Auf den ersten Blick bietet aktualisierbare Firmware klare Vorteile: die Möglichkeit, Schwachstellen zu beheben, neue Funktionen einzuführen und sich an Bedrohungen anzupassen. Der Update-Mechanismus selbst führt jedoch erhebliche Sicherheitsrisiken ein, die seine Vorteile überwiegen.

Wogegen unveränderliche Firmware schützen soll

Jede Sicherheitsarchitektur beginnt mit einem Bedrohungsmodell: einer formalen Bewertung, gegen welche Angriffe das System schützen soll, welche Risiken es akzeptiert und wo die Verantwortung auf verschiedene Schichten verteilt wird.

Aktualisierbare Firmware schafft einen dauerhaften Kanal zur Übermittlung von Code an ein Gerät, nachdem es verkauft wurde. Während dieser Kanal für legitime Verbesserungen gedacht ist, stellt er auch eine Angriffsfläche dar, die böswilligen Akteuren während der gesamten Lebensdauer des Geräts zugänglich bleibt.

Nicht-aktualisierbare Firmware ist der einzige allgemein anerkannte Ansatz für sichere Geräte, die von Endbenutzern betrieben werden. Es gibt KEINE Bankkarten oder E-Pässe, die Over-the-Air-Firmware-Updates im Feld erlauben. YubiKey, ein Hardware-Sicherheitsschlüssel für Zwei-Faktor- und Multi-Faktor-Authentifizierung, hat ebenfalls unveränderliche Firmware. Der Grund dafür sind stets zu hohe Sicherheitsrisiken.

Lassen Sie uns diese Bedrohungen besprechen:

1. Insider-Bedrohungen

Jede Organisation, die Firmware-Updates einspielen kann, beschäftigt zwangsläufig Personen, die den Code zur Steuerung der privaten Schlüssel der Benutzer verändern können. Ein böswilliger Insider – ob aus finanziellen, ideologischen Gründen oder durch externe Nötigung motiviert – könnte eine Hintertür oder Schwachstelle in ein Update einbauen.

Die breitere Cybersicherheitsbranche hat im letzten Jahrzehnt einen kontinuierlichen Anstieg von durch Insider verursachten Vorfällen dokumentiert. Bei Hardware-Wallets, wo ein einziger kompromittierter Codepfad Millionen von Dollar an Benutzergeldern betreffen könnte, ist dieses Risiko besonders folgenreich.

2. Social Engineering

Die Existenz einer Firmware-Update-Pipeline schafft ein wertvolles Ziel für Social-Engineering-Angriffe. Angreifer können versuchen, Mitarbeiter dazu zu bringen, Code zu modifizieren, Zugangsdaten preiszugeben oder bösartige Änderungen durch Phishing, Identitätsdiebstahl oder fingierte Notfallszenarien zu genehmigen.

Die Bedrohung hat sich erheblich verschärft: Deepfake-Voice-Phishing-Angriffe stiegen im ersten Quartal 2025 um über 1.600 %. Jedes Unternehmen, das einen Update-Mechanismus unterhält, muss sich kontinuierlich gegen diese sich weiterentwickelnden Taktiken verteidigen.

3. Staatliche Nötigung und regulatorischer Druck

In bestimmten Ländern erlaubt die Gesetzgebung staatlichen Behörden, Technologieunternehmen zur Implementierung von Fernzugangs- oder Überwachungsfunktionen zu zwingen.

Wenn eine Hardware-Wallet Firmware-Updates unterstützt, könnte eine Regierung den Hersteller verpflichten, ein Update zu verteilen, das Hintertürzugang zu den Benutzergeldern gewährt.

Mitarbeiter können auch direktem Druck von staatlichen Akteuren, kriminellen Organisationen oder Regulierungsbehörden ausgesetzt sein. Der Update-Mechanismus ist der ermöglichende Vektor für eine solche Nötigung. Ohne ihn kann die Forderung nicht erfüllt werden.

4. Unzureichende Qualitätssicherung

Nicht alle Firmware-Schwachstellen werden böswillig eingeführt. Gehetzter Entwicklungsablauf, unvollständige Code-Reviews und unzureichende Tests können zu Updates führen, die unbeabsichtigt neue Sicherheitslücken einführen.

Wenn ein Hersteller häufig Updates veröffentlicht – ob für kleinere Patches, Funktionserweiterungen oder Schnittstellenänderungen – steigt die Wahrscheinlichkeit, eine unbeabsichtigte Schwachstelle einzuführen, mit jeder Veröffentlichung.

5. Audit-Lücken

Ein Firmware-Audit ist eine umfassende Überprüfung des Quellcodes, der Architektur und der Entwicklungspraktiken, die von einer unabhängigen Drittanbieter-Sicherheitsfirma durchgeführt wird. Ihr Zweck ist es, die Abwesenheit von Hintertüren zu verifizieren, die Qualität kryptografischer Implementierungen zu bewerten und die Einhaltung branchenüblicher Sicherheitsstandards zu überprüfen.

Gründliche Audits sind teuer und zeitintensiv – oft kosten sie Hunderttausende von Dollar und erfordern mehrere Monate. Für die meisten Hersteller ist es wirtschaftlich und logistisch nicht praktikabel, für jede Firmware-Version ein unabhängiges Audit durchzuführen.

6. Lieferketten-Exposition

Der Firmware-Update-Prozess stellt eine komplexe Lieferkette dar: Code wird geschrieben, überprüft, kompiliert, kryptografisch signiert, über Server verteilt und auf dem Gerät des Benutzers installiert.

Jede Stufe stellt einen potenziellen Kompromittierungspunkt dar. Angreifer können die Build-Umgebung ins Visier nehmen, den Verteilungskanal abfangen oder die Signaturschlüssel kompromittieren, die zur Validierung der Update-Authentizität verwendet werden. Mit Insider-Beteiligung könnte ein Angreifer das Update während der Übertragung modifizieren und kompromittierte Firmware liefern, die alle standardmäßigen Verifizierungsprüfungen besteht.

7. Druck auf Benutzer

Hersteller von aktualisierbaren Wallets verlangen häufig Updates zur Aufrechterhaltung der Kompatibilität mit der Begleit-Software. Benutzer, die ablehnen, können eine verminderte Funktionalität oder den Verlust des Zugangs zu bestimmten Funktionen erleben.

Diese Dynamik zwingt Benutzer dazu, Updates auf Vertrauensbasis zu akzeptieren, unabhängig davon, ob sie unabhängig verifiziert wurden. Unveränderliche Firmware beseitigt diese Abhängigkeit. Das Gerät funktioniert so, wie es geliefert wurde, während seiner gesamten Lebensdauer, ohne Abhängigkeit von zukünftigen Code-Änderungen.

Wie Update-Mechanismen eine Angriffsfläche schaffen

Der Mechanismus, der das Patchen von Firmware-Problemen ermöglicht, ist selbst eine Angriffsfläche, die während der gesamten Lebensdauer des Geräts bestehen bleibt.

Um ein Firmware-Update zu akzeptieren, muss ein Gerät:

- Externen Code über einen Kommunikationskanal (USB, Bluetooth) empfangen,

- Die Authentizität des Codes mithilfe kryptografischer Signaturen validieren;

- Den neuen Code in den Speicher des Secure Elements schreiben und die vorhandene Firmware überschreiben oder ersetzen.

Wenn das Update-Protokoll unsicher ist, könnte der Kommunikationskanal zwischen der Begleit-App und dem Bootloader des Geräts durch Man-in-the-Middle-Angriffe auf der USB- oder Bluetooth-Transportschicht abgefangen oder gefälscht werden.

Die Signaturverifizierung kann umgangen werden, wenn Signaturschlüssel exfiltriert werden oder wenn die Verifizierungsroutine durch Fehlerinjektion – etwa Spannungsglitching – während der Verifizierung umgangen wird.

Der Schreibvorgang selbst ist anfällig für Time-of-Check-to-Time-of-Use-Angriffe (TOCTOU), bei denen validierte Firmware zwischen dem Verifizierungsschritt und dem tatsächlichen Flash-Schreibvorgang durch bösartigen Code ersetzt wird.

Ein Gerät, das diese Fähigkeiten nicht besitzt, bietet keine solchen Angriffsflächen.

Dokumentierte Risiken aktualisierbarer Firmware

Mehrere gut dokumentierte Vorfälle haben gezeigt, wie Firmware-Schwachstellen Hardware-Wallets kompromittieren können.

- Ledger Nano S MCU Firmware-Ersetzungsschwachstelle (2018).

Sicherheitsforscher Saleem Rashid demonstrierte, dass ein Angreifer die Ledger Nano S Firmware durch eine bösartige Version ersetzen könnte, die private Schlüssel exfiltrieren würde. Es gelang ihm, modifizierte Firmware auf die Wallet hochzuladen, die beim nächsten Einsatz des Geräts die privaten Schlüssel des Benutzers preisgibt.

Er behauptete auch, es sei möglich, die Firmware aus der Ferne hochzuladen, indem auf dem Computer des Opfers Malware installiert wird, die ihn auffordert, seine „fehlerhafte" Wallet-Firmware zu aktualisieren. Ledger veröffentlichte Firmware-Update 1.4.1, um das Problem zu entschärfen.

- Ledger Recover Kontroverse (2023).

Ledgers Firmware-Version 2.2.1 führte eine neue Wiederherstellungsfunktion ein, die es ermöglichte, Seed-Phrase-Daten aus dem Secure Element zu extrahieren und an externe Parteien zu übermitteln. Der Service-Launch enthüllte, dass die Ledger-Firmware die technische Fähigkeit hat, Seed-Phrase-Material zu extrahieren und zu übermitteln.

Diese Fähigkeit existiert auf jedem Gerät, das die aktualisierte Firmware ausführt, unabhängig davon, ob der Benutzer den Dienst abonniert. Benutzer wiesen darauf hin, dass dies Ledgers früherer Aussage direkt widersprach, dass Firmware-Updates keine privaten Schlüssel aus dem Secure Element extrahieren können.

Blockstream Jade Firmware-Phishing-Kampagne (2025).

Blockstream gab eine dringende Sicherheitswarnung heraus, die vor einer Phishing-Kampagne warnte, die Jade-Hardware-Wallet-Besitzer über gefälschte Firmware-Update-E-Mails angreift. Die betrügerischen E-Mails tarnten sich als legitime Blockstream-Kommunikation und wiesen Benutzer an, Firmware-Updates durch Klicken auf bösartige Links herunterzuladen. Die gefälschte Firmware leitete Gelder nach der Installation wahrscheinlich an vom Angreifer kontrollierte Adressen um.

- Lieferkettenangriffe auf Ledger Nano X Wallets.

Kraken Security Labs identifizierte Angriffe, die es böswilligen Akteuren ermöglichen könnten, die Kontrolle über Computer zu übernehmen, die mit Ledger Nano X Wallets verbunden sind, und Malware zu installieren, was möglicherweise zum Verlust oder Diebstahl gespeicherter Gelder führt. In diesem Szenario wird die Firmware des nicht sicheren Prozessors mithilfe eines Debugging-Protokolls so modifiziert, dass er als Eingabegerät wie eine Tastatur fungiert und dann bösartige Tastenanschläge an den Host-Computer des Benutzers senden kann.

Das Ledger Nano X wird mit aktivierter Debugging-Funktion auf seinem nicht sicheren Prozessor ausgeliefert – eine Funktion, die deaktiviert wird, sobald die erste „App", wie die Bitcoin-App, auf dem Gerät installiert wird. Bevor jedoch Apps installiert werden, kann das Gerät mit bösartiger Firmware neu geflasht werden,

die den Host-Computer kompromittieren kann, ähnlich wie die „BadUSB"- und „Rubber Ducky"-Angriffe.

Dark Skippy: eine Fallstudie zu firmware-basierten Angriffen

Der im August 2024 enthüllte Dark-Skippy-Angriff stellt eine der technisch ausgefeiltesten firmware-basierten Bedrohungen dar, die bisher identifiziert wurden. Er verdeutlicht den Schweregrad des Risikos, das kompromittierte Firmware für Hardware-Wallet-Benutzer darstellt.

Technischer Überblick

Dark Skippy zielt auf den Nonce-Generierungsprozess ab, der beim kryptografischen Transaktionssignieren verwendet wird. Im regulären Betrieb generiert eine Hardware-Wallet jedes Mal, wenn sie eine Transaktion signiert, eine Zufallszahl (Nonce). Diese Zufälligkeit ist für die Sicherheit des Signaturverfahrens wesentlich. Der Angriff verläuft in vier Phasen:

Firmware-Kompromittierung: Bösartige Firmware wird über ein manipuliertes Update, einen Lieferkettenangriff oder physischen Zugang auf der Hardware-Wallet installiert.

Nonce-Manipulation: Anstatt zufällige Nonces zu generieren, produziert die kompromittierte Firmware schwache, deterministische Nonces, die aus Teilen der Seed-Phrase des Benutzers abgeleitet werden.

Daten-Exfiltration: Wenn der Benutzer eine Transaktion signiert, werden Fragmente der Seed-Phrase in die Transaktionssignatur eingebettet und an die Blockchain übertragen.

Seed-Rekonstruktion: Der Angreifer überwacht die Blockchain auf betroffene Signaturen und wendet Pollards Känguru-Algorithmus an, um die ursprüngliche Seed-Phrase aus den öffentlichen Nonce-Daten zu berechnen.

Implikationen

Frühere Varianten nonce-basierter Exfiltrationsangriffe erforderten Dutzende signierter Transaktionen, um ausreichende Daten zu extrahieren. Dark Skippy kann die vollständige Seed-Phrase aus nur 2 Transaktionen extrahieren. Eine einzige Verwendung eines kompromittierten Geräts reicht aus, um die Wallet vollständig zu leeren.

Der Angriff ist auch außergewöhnlich schwer zu erkennen. Kompromittierte Signaturen sind für den Benutzer von legitimen nicht zu unterscheiden. Keine Fehlermeldungen, keine visuellen Anomalien und keine Verhaltenshinweise warnen den Benutzer vor dem Einbruch. Die Extraktion erfolgt lautlos, und Opfer entdecken die Kompromittierung möglicherweise erst, nachdem ihre Gelder übertragen wurden.

Die für die Enthüllung verantwortlichen Forscher (Lloyd Fournier und Nick Farrow von Frostsnap sowie Robin Linus von ZeroSync) benachrichtigten im März 2024 privat über 15 Hardware-Wallet-Anbieter, bevor sie ihre Erkenntnisse veröffentlichten. Zum Zeitpunkt dieses Artikels wurde Dark Skippy noch nicht in der Praxis beobachtet, aber der Proof-of-Concept ist voll funktionsfähig, und der Demonstrationscode wurde öffentlich zugänglich gemacht.

Das Argument gegen Open-Source-Firmware

Open-Source-Offenlegung macht Quellcode öffentlich zugänglich und ermöglicht mehr Augen, Fehler zu finden. Dies hat zu Sicherheitsvorteilen in Betriebssystemen, kryptografischen Bibliotheken und Netzwerkprotokollen geführt.

Open-Source-Überprüfung ist jedoch freiwillig, unstrukturiert und bietet keine garantierte Abdeckung. Es gibt keine Anforderung, dass ein bestimmter Prüfer einen bestimmten Code-Pfad untersucht.

Hochrangige Open-Source-Projekte haben jahrelang kritische Schwachstellen beherbergt (Heartbleed in OpenSSL blieb über zwei Jahre in weithin überprüftem Code bestehen). Die bloße Verfügbarkeit des Quellcodes stellt nicht sicher, dass er kompetent überprüft wurde, noch dass Prüfer über das für Secure-Element-Firmware erforderliche Spezialwissen verfügen.

Darüber hinaus birgt die Veröffentlichung des Quellcodes für Hardware-Wallet-Firmware eigene Risiken. Sie stellt Angreifern eine detaillierte Karte der internen Systemstruktur zur Verfügung und ermöglicht möglicherweise gezielte Angriffe auf implementierungsspezifische Verhaltensweisen.

Deshalb setzt Tangem einen Security-through-Depth-Ansatz ein: Die Firmware ist Closed-Source, wird aber von akkreditierten Experten formal bewertet, während die Begleit-App und das SDK vollständig Open-Source auf GitHub sind.

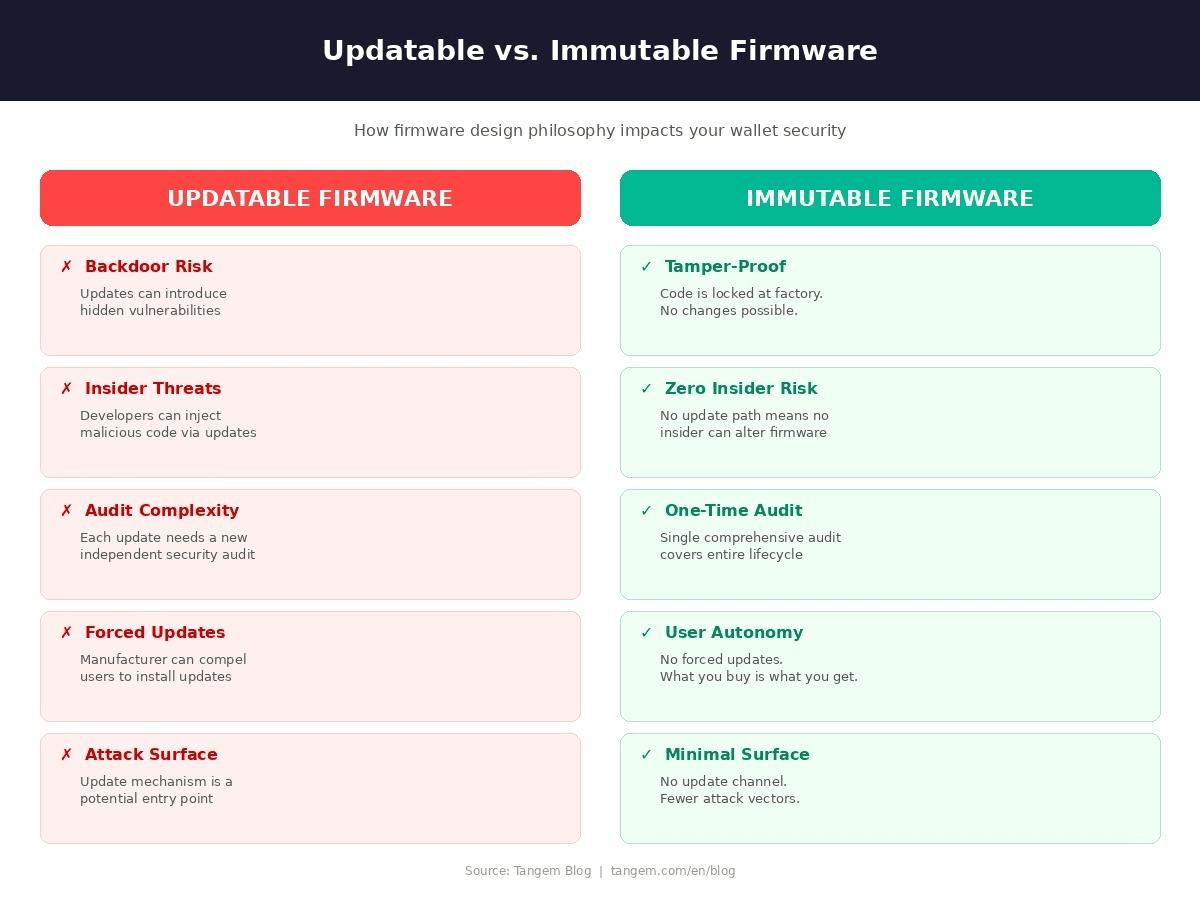

Tangems unveränderliche Firmware-Architektur

Bei Tangem wird die Firmware während der Herstellung auf das Secure Element geladen und kann danach nicht mehr modifiziert oder ersetzt werden. Es gibt keinen Update-Mechanismus, keine USB-Schnittstelle zum Firmware-Flashing und keinen drahtlosen Kanal für Over-the-Air-Updates. Das Secure Element ist architektonisch so konzipiert, dass es jeden Versuch ablehnt, nach der Erstinstallation neuen Code zu schreiben.

Kriterien | Aktualisierbare Wallets | Tangem (Unveränderlich) |

Firmware-Updates | Aktiviert (dauerhafte Angriffsfläche) | Keine (ab Werk gesperrt) |

Audit-Modell | Pro Version erforderlich; oft ausgelassen | Einmalig; dauerhaft gültig |

Anfälligkeit für Insider-Angriffe | Während der gesamten Produktlebensdauer vorhanden | Durch Design eliminiert |

Dark-Skippy-Anfälligkeit | Anfällig, wenn die Firmware kompromittiert ist | Nicht anwendbar |

Lieferketten-Komplexität | Hoch (mehrere Code-Lieferphasen) | Minimal (keine Update-Infrastruktur) |

Vertrauensanforderung | Kontinuierlich (bei jedem Update) | Einmalig (geprüfter Werks-Code) |

Bei der Einrichtung der Tangem Wallet überprüft die Tangem-Mobile-App, ob die Firmware auf der Karte oder dem Ring authentisch ist und ob die Wallet von Tangem hergestellt wurde. Es ist technisch unmöglich, eine Tangem Wallet mit veränderter Firmware zu finden oder zu verwenden.

Reaktion auf Ledgers Behauptungen

Ledger hat sich mehrfach öffentlich zu Tangem geäußert, und sein eigenes Sicherheitsforschungsteam hat umfangreiche Forschungen zu uns durchgeführt. Dieser Kontext ist es wert, berücksichtigt zu werden, wenn wir auf die kursierenden Behauptungen über Tangem eingehen.

Behauptung: „Das Einfrieren des Systems schützt nicht die Benutzer, sondern den Angreifer."

Diese Aussage suggeriert, dass Unveränderlichkeit bloße Untätigkeit ist, und lässt ein statisches System möglicherweise weniger sicher klingen; tatsächlich ist es der verbreitete Ansatz. Wie bereits erwähnt, tragen Ihre Kreditkarten, Pässe und YubiKeys alle unveränderliche Firmware. Ein unveränderliches System schneidet das mächtigste Fernwerkzeug des Angreifers ab: das Einschleusen von bösartigem Code durch Updates.

Ledgers Ansatz ist eher ungewöhnlich und riskant; jedes ausgegebene Firmware-Update bietet einem Angreifer eine neue Gelegenheit.

Behauptung: „Tangems Audit-Lücken hinterlassen mehrjährige Zeiträume ohne externe Prüfung."

Ledger argumentierte, dass Tangems zwei Audits (2018 von Kudelski und 2023 von Riscure) Lücken hinterlassen, in denen externe Prüfung fehlt. Dieses Audit-Lücken-Argument hat gegenüber unveränderlicher Firmware weniger Gewicht als gegenüber aktualisierbarer Firmware. Wenn sich die Firmware zwischen Audits ändert, beinhaltet der nicht auditierte Zeitraum das Ausführen von neuem, nicht überprüftem Code. Wenn die Firmware unveränderlich ist, beinhaltet der nicht auditierte Zeitraum das Ausführen desselben Codes, der zuvor überprüft wurde.

Behauptung: „Tangem kann sich nicht an neue kryptografische Kurven oder Blockchain-Protokolle anpassen."

Ledger hat zuvor argumentiert, dass unveränderliche Firmware keine neuen kryptografischen Kurven unterstützen kann, was möglicherweise zur Obsoleszenz führt. Dies verwechselt jedoch zwei Architekturebenen.

Tangems Firmware implementiert grundlegende kryptografische Primitiven (ECDSA und EdDSA), die von der überwältigenden Mehrheit der Blockchain-Netzwerke verwendet werden.

Die Unterstützung für neue Blockchains, Token-Standards und Protokolle wird in der Begleit-App auf der Anwendungsebene implementiert, nicht in der Firmware. Tangem unterstützt derzeit über 85 Blockchains und mehr als 16.000 Token und fügt weiterhin neue Netzwerke durch App-Updates hinzu, ohne die Firmware der Karte zu modifizieren.

Behauptung: „Jedes in der Tangem-Firmware gefundene Problem kann nicht behoben werden."

Das Risiko einer nicht behobenen Schwachstelle in unveränderlicher Firmware muss gegen die durch den Update-Mechanismus eingeführten Risiken abgewogen werden. Wie in diesem Artikel gezeigt wurde, führt die Update-Pipeline dauerhafte Bedrohungen ein.

Die relevante Frage ist nicht, ob unveränderliche Firmware frei von Kompromissen ist, sondern ob die Netto-Sicherheitslage überlegen ist. Die Beweise unterstützen diesen Schluss eindeutig.

Zeitstrahl unabhängiger Audits

Transparenz über Sicherheitsbewertungen ist für das Vertrauen der Benutzer unerlässlich. Tangems vollständige, unabhängige Audit-Geschichte belegt unser Engagement für zukünftige Bewertungen.

Jahr | Firma | Umfang und Erkenntnisse |

2018 | Kudelski Security (Schweiz) | Vollständige Firmware-Überprüfung. Bestätigt, dass private Schlüssel über Hardware-TRNG generiert werden. Keine Hintertüren identifiziert. Keine Schwachstellen, die zu Geldverlust führen könnten. |

2023 | Riscure (Niederlande) | Umfassendes Firmware-Audit. Keine Hintertüren, keine versteckten Algorithmen, keine ausnutzbaren Schwachstellen bestätigt. Qualität der kryptografischen Implementierung verifiziert. |

Häufig gestellte Fragen

Was passiert, wenn eine Schwachstelle in Tangems unveränderlicher Firmware entdeckt wird?

Das ist ein sehr unwahrscheinliches Szenario. Tangems Firmware wurde von zwei führenden Sicherheitsfirmen unabhängig geprüft (Kudelski Security und Riscure), was die Wahrscheinlichkeit eines unentdeckten kritischen Fehlers erheblich reduziert.

Kann ein Angreifer bösartige Firmware auf einer Tangem-Karte installieren?

Nein. Der Secure-Element-Chip ist architektonisch so konzipiert, dass er jeden Firmware-Schreibvorgang nach der anfänglichen Werksinstallation ablehnt. Es gibt keine Schnittstelle oder keinen Mechanismus zur Übermittlung von neuem Code. Selbst mit physischem Besitz der Karte kann ein Angreifer die Firmware nicht modifizieren.

Was ist Dark Skippy, und betrifft es Tangem?

Dark Skippy ist eine 2024 enthüllte firmware-basierte Angriffsmethode, die die vollständige Seed-Phrase einer Wallet aus nur zwei signierten Transaktionen extrahieren kann. Sie funktioniert, indem zufällige Nonces im Signierungsprozess durch deterministische Werte ersetzt werden, die aus dem Seed abgeleitet werden.

Dark Skippy erfordert, dass bösartige Firmware auf dem Gerät vorhanden ist. Tangems Firmware ist unveränderlich und kann nach der Herstellung nicht verändert werden, daher gilt dieser Angriffsvektor nicht.

Ist unveränderliche Firmware einfach ein Weg, die Komplexität von Updates zu vermeiden?

Nein. Es ist eine bewusste Sicherheitsarchitektur-Entscheidung, die ganze Risikokategorien eliminiert: Insider-Bedrohungen, Social Engineering, regulatorische Nötigung, Lieferkettenangriffe und die Audit-Lücke, die bei häufigen Firmware-Veröffentlichungen inhärent ist.

Gibt es Einschränkungen bei unveränderlicher Firmware?

Der primäre Kompromiss besteht darin, dass nach der Produktion keine neue Funktionalität zur Firmware hinzugefügt werden kann. Der Großteil der Funktionsverbesserungen, neue Blockchain-Unterstützung und Verbesserungen der Benutzererfahrung werden jedoch über Tangems Begleit-Mobile-App bereitgestellt, die regelmäßig aktualisiert und vollständig Open-Source ist.

Was bedeutet EAL6+-Zertifizierung?

EAL6+ (Evaluation Assurance Level 6, augmentiert) ist eine der höchsten verfügbaren Sicherheitszertifizierungen nach dem internationalen Common-Criteria-Standard (ISO/IEC 15408).

Es bedeutet, dass der Chip semi-formal verifiziert und rigoros gegen anspruchsvolle physische und Seitenkanalangriffe getestet wurde. Dasselbe Zertifizierungsniveau ist für internationale Pässe, nationale Ausweisdokumente und hochsichere staatliche Zahlungssysteme erforderlich. Eine detaillierte Übersicht über Tangems Sicherheitsarchitektur ist in der Sicherheitsfunktions-Dokumentation verfügbar.

Warum ist Tangems Firmware Closed-Source, wenn die App Open-Source ist?

Die Firmware läuft innerhalb eines zertifizierten Secure Elements und führt eine begrenzte Menge kryptografischer Operationen durch. Die Begleit-App, die benutzerorientierte Funktionalität handhabt und mit Blockchains interagiert, profitiert von umfassender Community-Prüfung und ist vollständig Open-Source auf GitHub. Dieser geschichtete Ansatz stimmt die Verifizierungsmethode auf das Risikoprofil jeder Komponente ab.

Quellen

- Dark Skippy Offizielle Enthüllung — Das originale Forschungspapier und technische FAQ der Sicherheitsforscher, die den Angriff identifizierten. darkskippy.com

- Merkle Science: Dark Skippy Bedrohungsanalyse — Detaillierte technische Analyse des Dark-Skippy-Angriffsvektors und seiner Implikationen für die Hardware-Wallet-Sicherheit. www.merklescience.com

- Common Criteria Portal (ISO/IEC 15408) — Der internationale Standard für die EAL-Sicherheitszertifizierung von Hardware-Komponenten, einschließlich Secure Elements. www.commoncriteriaportal.org

- Cointelegraph: Das versteckte Risiko aktualisierbarer Firmware — Branchenberichterstattung über die Sicherheitsimplikationen von Firmware-Update-Mechanismen in Hardware-Wallets. cointelegraph.com

- CryptoSlate: Technische Berichterstattung zu Dark Skippy — Technische Berichterstattung über den Dark-Skippy-Proof-of-Concept und seinen Enthüllungszeitplan. cryptoslate.com

- Saleem Rashid: Das Ledger-Sicherheitsmodell aufbrechen — Originale Forschung von 2018, die MCU-Firmware-Ersetzung beim Ledger Nano S demonstriert. saleemrashid.com