Руководство по безопасности Tangem: защитите свой кошелек от фишинга и мошенников

- Как работает классическая схема фишинга?

- Как пользователи Tangem сталкиваются с фишингом?

- Официальные каналы Tangem

- Различия между подлинным и фальшивым веб-сайтами Tangem

- 10 конкретных советов по защите от мошенничества и социальной инженерии в сфере криптовалют

- Еще несколько примеров фишинга в криптоиндустр

- Самое важное

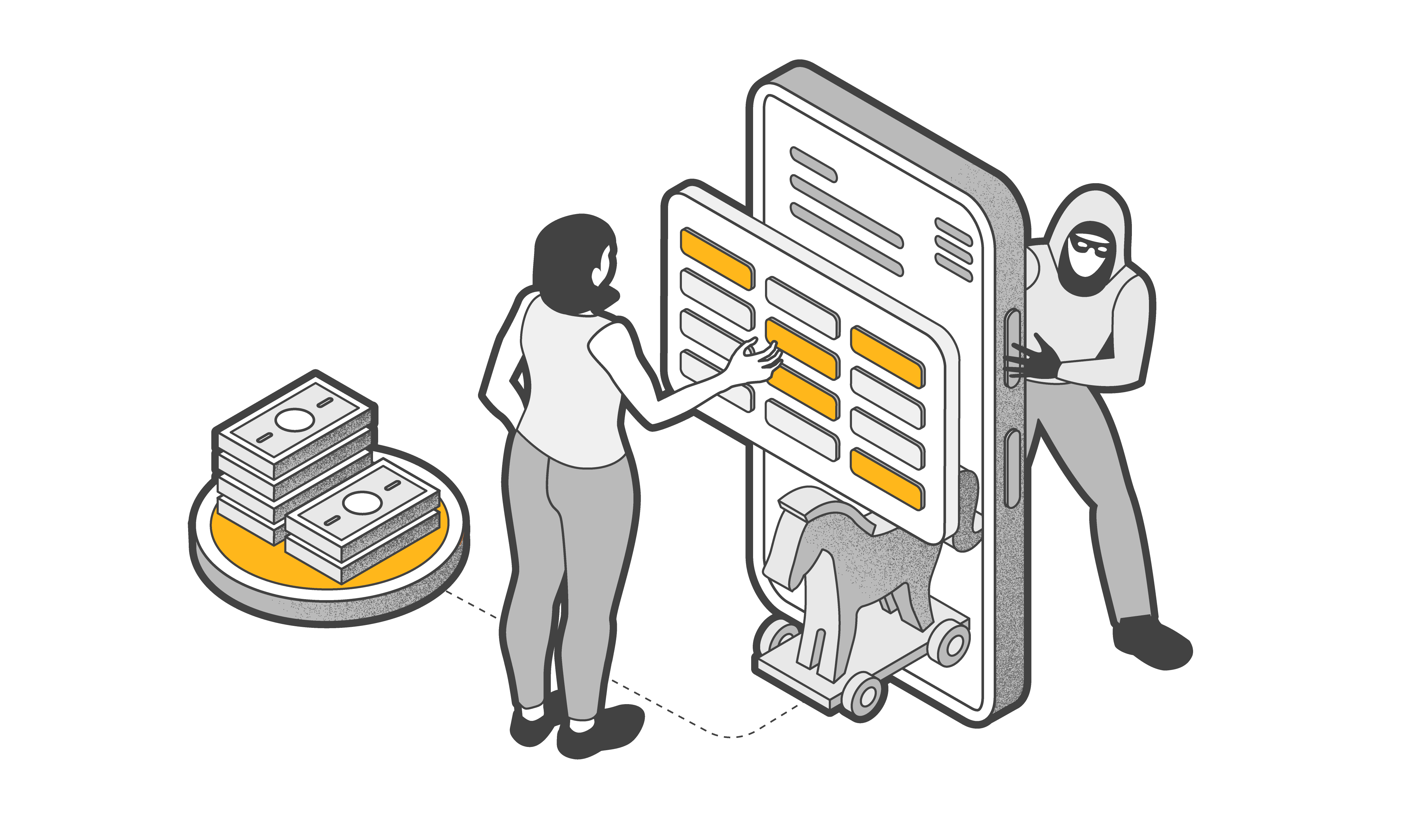

Главная заповедь владельца крипты — никогда и ни при каких условиях никому не сообщать сид-фразу. Предупреждение об этом появляется в любом криптокошельке при его создании. Но злоумышленники все равно крадут ее и похищают деньги. Как это работает и как защититься?

Многие помнят, что сид-фразу надо хранить в секрете. Поэтому мошенникам проще «развести» доверчивых людей другими способами. Например, предлагая получить внушительную сумму за небольшую комиссию. Такие схемы легче, быстрее и вызывают меньше подозрений. Однако полный доступ ко всем криптоактивам — слишком лакомый кусок, чтобы его игнорировать. Поэтому попытки выманить сид-фразу не закончатся никогда.

И еще. Большая ошибка — считать, что на уловки мошенников попадается только старшее поколение. Исследования показывают, что люди старше 50 лет редко становятся жертвами обмана. Гораздо чаще впросак попадают люди 30–39 лет. Объяснение простое: злоумышленники целятся в самую платежеспособную аудиторию. Какие способы они используют?

Как работает классическая схема фишинга?

Чтобы помочь вам понять, как происходит обычное мошенничество методом фишинга, давайте разберем его на пять этапов. Каждый этап представляет собой шаг в мошеннической стратегии по обману и эксплуатации людей.

Этап 1. Подготовка

На этом начальном этапе мошенники тщательно планируют свою кампанию по фишингу. Они создают инфраструктуру, включая поддельные веб-сайты, домены и адреса электронной почты, тщательно имитирующие легитимные. Цель — создать убедительную маску, которая обманет ничего не подозревающих целей.

Этап 2. Приманка

Фишеры используют различные средства, чтобы приманить потенциальных жертв. Они часто отправляют фальшивые электронные письма, сообщения или посты в социальных сетях, которые выглядят вполне легитимно. Обычная тактика мошенничества включает в себя срочные сообщения, предложения или предупреждения, — всё, что вынуждает пользователя волноваться, и всё, что создает у него ощущение, будто необходимо действовать немедленно.

Например, жертва получает электронное письмо будто бы от команды криптокошелька, DeFi-проекта или криптосообщества — варианты бесчисленны — с предложением отправить им некоторую сумму криптовалюты. Сумма эта обычно довольно высока, а в электронном письме может быть написано следующее:

«Чтобы отметить начало/завершение нашей деятельности (или IPO, или ещё что-нибудь), мы решили отправить $10 000 всем, кто зарегистрируется на нашем ресурсе до конца недели, поэтому нажмите на ссылку, чтобы начать».

Этап 3. Сбор информации

Как только жертва хватает приманку, она попадает на клонированную версию веб-сайта — фишинговый сайт, созданный для похищения личных данных пользователя. На этом этапе людей часто обманывают, побуждая их предоставить учетные данные для входа, личные данные или доступ к сид-фразе криптокошелька.

Для сбора этой информации хакеры используют достоверные способы убеждения и очень похожие на подлинные страницы входа. Если вы думаете, что сразу определите подделку, можем вас разочаровать: со временем мошенники научились создавать весьма достоверно выглядящие поддельные веб-сайты.

Этап 4. Кража

Получив нужную информацию, хакеры извлекают деньги из кошельков жертв, крадут их личности или организуют фишинговую кампанию, нацеленную на контакты жертвы. Этот процесс может быть мгновенным, а может длиться в течение продолжительного времени, в зависимости от целей мошенника.

Этап 5. Выход

На последнем этапе хакеры могут замести следы, чтобы избежать разоблачения, стереть следы своей фишинговой инфраструктуры или вообще исчезнуть. Иногда они продолжают свои атаки, нещадно эксплуатируя жертв или адаптируя свои тактики для будущих кампаний.

Как пользователи Tangem сталкиваются с фишингом?

Давайте рассмотрим некоторые распространенные сценарии фишинга, актуальные для криптосообществ, таких как общедоступный чат Tangem в Telegram и сервер Discord.

Поддельная служба поддержки пользователей в Telegram

Идеально было бы, если бы для решения проблем, которые нельзя решить, обратившись в Tangem Help, наши пользователи связывались с поддержкой напрямую по электронной почте или через официальный чатбот Tangem.

К сожалению, большинство пользователей обращаются прямо в чат Tangem, в Telegram или другие открытые для обсуждения пространства, чтобы сообщить о проблемах или предложить свои решения, не задумываясь о потенциальных опасностях. Мошенники видят эти сообщения в общедоступном чате и приступают к контакту с пользователем, притворившись сотрудником службы поддержки Tangem.

Они предлагают решить проблему и направляют пользователя на фишинговый веб-сайт, который выглядит точно так же, как официальный веб-сайт Tangem. Отличие заключается в том, что кнопка “Купить” заменена на “Подключить кошелек”.

Люди, использующие Tangem без сид-фразы, будут неуязвимы перед этим типом фишинговой атаки, а вот те, кто задействует мнемоническую фразу (сид-фразу), являются основной целью таких атак и могут пострадать от них.

Вот несколько важных моментов, помогающих разоблачить мошенника

1. Представители Tangem или члены службы поддержки на какой бы то ни было платформе никогда не будут связываться с вами первыми.

2. Всегда общайтесь с поддержкой напрямую, а не оставляйте общедоступные сообщения или комментарии.

3. Не переходите по подозрительным ссылкам и не подключайте свой кошелек к подозрительным DeFi-платформам.

Поддельный сервер технической поддержки в Discord

В нашем чате Discord много мошенников, и действуют они следующим образом. Новый пользователь присоединяется к чату и говорит: «Я новичок здесь; у меня есть вопрос, касающийся добавления токена в мой кошелек Tangem».

Мошенник отвечает новому пользователю сообщением вроде:

«Привет, если вы хотите подать заявку в службу технической поддержки, заполните ее здесь #techsupport».

Однако мошенническая ссылка #techsupport ведет в закрытый канал Discord, а не на официальный Discord Tangem!

Этот популярный способ, злоумышленники часто предлагают пользователю помощь в решении проблемы при помощи «ОТКРЫТОГО ЗАПРОСА В ТЕХПОДДЕРЖКУ».

Еще раз: мы никогда не попросим вас присоединиться к другому серверу. Если вы видите такие сообщения, проигнорируйте их и немедленно сообщите о мошеннике. Помните, что вы подавать заявку следует только через веб-сайт Tangem или официальные каналы компании.

Официальные каналы Tangem

Tangem взаимодействует с пользователями исключительно через официальные каналы, такие как наш веб-сайт, платформы социальных сетей, боты службы поддержки и т. д. Мошенники часто пытаются обмануть пользователей, создавая фальшивые ресурсы, имитирующие официальные каналы Tangem. Чтобы быть уверенными в безопасности ваших активов убедитесь, что вы находитесь на легитимном аккаунте или веб-сайте Tangem.

X (Twitter) https://twitter.com/Tangem

Telegram https://t.me/tangem

Официальный чат в Telegram: https://t.me/tangem_chat

Чат на немецком: https://t.me/tangem_chat_de

Бот поддержки Tangem: https://t.me/Tangem_Support_bot

Discord https://discord.gg/tangem

Instagram https://instagram.com/tangemwallet

Facebook https://facebook.com/Tangemwallet/

LinkedIn https://www.linkedin.com/company/tangem

YouTube https://www.youtube.com/@tangem_official

Reddit https://www.reddit.com/r/Tangem/

Официальный веб-сайт: https://tangem.com

Менеджер сообщества: https://t.me/anajacobsontangem

RU:

- Telegram https://t.me/tangem_russia

Instagram https://instagram.com/tangemrussia

- YouTube https://youtube.com/@tangemrussia5635

- ВК https://vk.com/tangem

Не сообщайте личные данные и не отправляйте транзакции пользователям, выдающим себя за службу поддержки Tangem. Следуя изложенным выше правилам и оставаясь бдительными, вы существенно снизите риск стать жертвой мошенничества и защитите свои активы.

Различия между подлинным и фальшивым веб-сайтами Tangem

Будьте осторожны при проверке подлинности любого веб-сайта, связанного с криптовалютами, — не только когда дело касается кошелька Tangem.

Но между поддельными и подлинными веб-сайтами Tangem существует ряд характерных различий, которые помогут вам увереннее опознать фальшивку.Ниже приведена таблица, помогающая отличить настоящий веб-сайтом от фишингового.

| Характеристика | Подлинный веб-сайт Tangem | Фишинговый веб-сайт |

|---|---|---|

| URL | Точно соответствует официальному домену | Могут быть орфографические ошибки или вариации в URL |

| SSL-сертификат | Отображается “https://” и иконка замка — знак безопасного соединения | Может не иметь индикаторов безопасности SSL |

| Контактная информация | Указаны точные и проверяемые контактные данные | Контактная информация может отсутствовать или быть фальшивой |

| Дизайн и брендинг | Соответствует официальному бренду и дизайну | Часто имеет низкокачественный дизайн, несоответствия оригиналу или ошибки |

| Запросы на информацию | Не запрашивает информацию | Запрашивает мнемонические фразы |

| Грамматика и орфография | В основном свободен от ошибок в орфографии и пунктуации | Содержит заметные грамматические ошибки |

| Всплывающие окна | Ограничены или это релевантные всплывающие окна для помощи пользователю | Часто всплывающие окна или оповещения, не ориентированные на помощь пользователю |

| Возраст домена | Возраст домена известен и достаточно велик | Домен может быть недавно зарегистрированным или подозрительного возраста |

| Присутствие в социальных сетях | Проверенные личности с подтвержденными аккаунтами в социальных сетях | Фейковые или неподтвержденные аккаунты в социальных сетях |

10 конкретных советов по защите от мошенничества и социальной инженерии в сфере криптовалют

Вот десять основных советов, которые помогут вам не попасть в ловушку мошенников и уберечь себя от фишинговых атак.

- Избегайте использования мнемонических фраз (seed-фраз)

Уникальность Tangem Wallet состоит в том, что он, позволяет создать кошелек без использования мнемонической фразы. Мошенники часто пытаются использовать seed-фразы как уязвимость. Не раскрывайте посторонним лицам мнемоническую фразу даже при решении проблем с транзакциями.

- Избегайте электронных писем от неизвестных адресатов

Не переходите по ссылкам и не загружайте вложения из электронных писем от неизвестных адресатов, даже если автор обращается к вам от имени знакомого вам ресурса. Легитимные криптоплатформы не будут запрашивать личные данные через электронную почту. Всегда проверяйте отправителя электронного письма.

- Проверяйте SSL-сертификаты

Убедитесь, что в URL-адресе веб-сайта указано расширение протокола “https://”, указывающее на безопасное соединение. Также проверьте наличие в адресной строке замка, подтверждающего SSL-сертификат веб-сайта.

- Проверяйте аккаунты в социальных сетях

Перед взаимодействием с аккаунтом Tangem в социальных сетях проверьте его подлинность — официальные аккаунты обычно отмечены галочкой — или используйте указанные выше ссылки.

- Узнайте больше о криптобезопасности

Если вы читаете эту статью, то вы уже встали на путь защиты своих активов от мошеннических действий. Узнайте о распространенных тактиках мошенничества и методах фишинга. Знание — мощный инструмент для распознавания и защиты от потенциальных угроз.

- Следите за правописанием

Мошенники иногда не беспокоятся о проверке правописания, и наличие опечаток/ошибок в электронном письме может свидетельствовать о фальсификации. Также обратите внимание на не совпадающие с оригинальными цвета и элементы дизайна.

- Проверяйте оригинальные URL-адреса веб-сайтов

Убедитесь, что вы находитесь на официальном веб-сайте, проверив URL-адрес на наличие орфографических ошибок или небольших (иногда с разницей всего в один символ) отличий. Мошенники создают фальшивые одностраничные веб-сайты с URL-адресами, похожими на наши официальные.

- Не привлекайте к себе внимание

Это, возможно, самое важное правило, если вы хотите избежать заинтересованности со стороны мошенников. Не хвастайтесь открыто своими успехами в криптовалютных операциях и не публикуйте адреса своих кошельков на форумах или в чатах групп. Не делитесь своими трудностями в общедоступных чатах.

- Остерегайтесь фейковых браузерных расширений

Некоторые криптокошельки используют расширения для Google Chrome. Мошенники знают об этом и создают фейковые расширения для сбора мнемонических фраз. Не устанавливайте расширение из первого попавшегося источника, проверьте его на официальном сайте проекта.

- Будьте бдительны, если вам обещают золотые горы

Будьте осторожны, сталкиваясь с предложениями или схемами, обещающими нереальные прибыли. Если предложение звучит слишком хорошо, чтобы быть правдой, вероятно, это и есть неправда. Мошенники часто заманивают жертв обещанием быстрых и высоких прибылей или решения неразрешимой проблемы.

Никому не сообщайте свои seed-фразы или пароли! Настоящие сотрудники службы поддержки никогда не запросят эту информацию, поскольку с ее помощью можно получить полный доступ к вашим криптоактивам.

Если вы хотите перейти на кошелек без мнемонической фразы, вам придется временно перевести свои средства на другой кошелек, сбросить настройки своего кошелька Tangem и настроить использование без seed-фразы. Это рекомендуемый вариант для всех, кто хочет быть уверен в безопасности своих криптоактивов

Еще несколько примеров фишинга в криптоиндустр

Еще один вариант — письмо от имени криптобиржи или кошелька с «оповещением» о взломе или утечке данных клиентов. Чтобы сохранить средства, жертве, разумеется, нужно срочно перейти по ссылке и «обновить» сид-фразу. Для этого, конечно, придется сначала указать старую.

Это самый простой способ обмана с крайне низким порогом входа. Все, что нужно мошеннику, — спам-рассылка и шаблон поддельного сайта. Да, большинство писем попадет в спам, но с учетом массовости такой рассылки, часть из них все же дойдет до получателя.

Как не попасться

- Ошибки оформления. Часто мошенники не утруждают себя проверкой орфографии, и если вы видите в письме опечатки — это один из признаков того, что оно поддельное. Кроме этого, в оформлении могут быть использованы не те цвета и графические элементы. Например, устаревшие логотипы.

Обратите внимание, как написано слово Members

- Не те ссылки. В тексте письма может упоминаться известный ресурс, а ссылки, по которым вам предлагают перейти, не имеют к нему никакого отношения. Но даже если адрес сайта кажется правильным, подведите к ссылке курсор, и браузер покажет, куда именно вы переходите. Например, в Google Chrome URL будет виден в левой нижней части окна.

- Почти правильные адреса сайтов. Часто мошенники регистрируют для липовых страниц доменные имена, очень похожие на настоящие. Для этого они меняют пару букв местами (metamaks вместо metamask) или используют вместо них цифры (g00gle вместо google). Поэтому всегда обращайте внимание на URL в адресной строке браузера.

«Гнилые» сид-фразы

Способ, при котором сид-фразу крадут еще до того, как вы ее получаете. Мошенники создают копию сайта известного криптокошелька, проводят SEO-оптимизацию, чтобы ресурс появлялся в выдаче поисковиков, запускают рекламу и ждут, когда на сайт попадет человек, желающий открыть кошелек.

Раскусить подделку сложно. Сайт очень похож на оригинал, а все этапы стандартны: регистрация, установка, генерация сид-фразы. Только подвох в том, что фразу никто не генерировал — это сид-фраза от существующего кошелька злоумышленника. Теперь ему остается отследить, когда в нем появятся средства, и вывести их.

Как не попасться

Не переходите на сайты криптосервисов через поисковые системы, ссылки на форумах и баннеры. Если ресурс вам знаком, вбейте его адрес вручную, а если до этого не встречался, проверьте его адрес в других источниках. Используйте сервис WHOIS, чтобы узнать, как давно был зарегистрирован домен и на сколько — обычно мошенники экономят и регистрируют их на короткий срок.

Для примера. Вот как выглядят данные нашего домена:

Тут все в порядке: имя зарегистрировано давно, а до конца регистрации еще почти два года (на момент публикации).

Браузерные расширения

Некоторые криптокошельки предлагают использовать расширения для Google Chrome. Мошенники об этом прекрасно знают и выпускают поддельные расширения, которые выполняют ровно одну задачу: передают злоумышленникам вашу сид-фразу.

Об одном таком случае мы уже писали: пользователь холодного кошелька Ledger потерял 16 тысяч долларов, установив расширение Ledger Secure. Разумеется, к Ledger оно не имело никакого отношения.

Как не попасться

Если вы нашли в магазине Chrome расширение для своего криптокошелька, не спешите его устанавливать. Сначала зайдите на сайт площадки и проверьте, действительно ли у нее есть версия в виде расширения. И если да, переходите в магазин Chrome по ссылке с официального сайта.

Целевой фишинг

Самый опасный тип фишинга, когда атакуют конкретную цель. Может сочетать в себе все вышеописанные способы, но с одним важным отличием: перед началом работы мошенники изучают жертву.

Вариантов исполнения может быть сколько угодно. Все зависит от ситуации, настойчивости злоумышленника и самое главное — от того, как вы вообще обеспечиваете свою безопасность в Сети. Если вы где-то в открытом доступе имели неосторожность опубликовать адрес своего кошелька, в котором лежит достаточно средств (проверить можно с помощью обозревателя блокчейна), — это весомый повод, чтобы заняться вами лично.

Например, можно попытаться взломать вашу почту или мессенджеры, проанализировать переписку, а затем отправить персонализированное сообщение от имени сервиса, которым вы пользуетесь, или конкретного человека, которому доверяете. Часто целевой фишинг используют в качестве первого этапа более сложных атак. Поэтому внутри письма может быть что угодно. Начиная от ссылки на фишинговый сайт и заканчивая вредоносным ПО. В любом случае, афера окажется проработана на порядок тщательнее и будет выглядеть весьма достоверно.

Как не попасться

Помните старую поговорку «деньги любят тишину»? Это, пожалуй, главное, чем нужно руководствоваться, чтобы не привлечь внимание злоумышленников. Не хвастайтесь открыто своими криптоуспехами, не публикуйте адреса кошельков на форумах и в группах мессенджеров. Кроме этого везде, где только можно, должны быть установлены сложные пароли и включена двухфакторная авторизация.

Самое важное

Навыки злоумышленников растут, и способы, которыми они пытаются развести доверчивых пользователей, постоянно меняются. Единственный надежный метод противостоять им — критическое мышление. Никто не будет требовать назвать сид-фразу, чтобы перевести вознаграждение (для этого нужен всего лишь адрес кошелька). Помните, ваша сид-фраза — это ключ ключей от ваших криптоактивов.

И, конечно, сид-фразу нельзя потерять, если хранить средства в криптокошельке, где ее попросту нет. В Tangem Wallet приватный ключ хранится в чипе карты, который не показывает его никому, даже владельцу. Поэтому никакие ухищрения фишеров вам не страшны.