ハードウェアウォレットの更新可能 VS 更新不可能なファームウェアを比較

ハードウェアウォレットの更新可能なファームウェアのリスクついて説明します。

AIによる要約

ファームウェアは、ハードウェアウォレットのチップに組み込まれた基盤となるソフトウェアです。 秘密鍵の生成・保管・トランザクションへの署名に使用される方法など、すべての重要な操作を制御します。ファームウェアはデバイスの最深部で動作し、秘密鍵が保管されるセキュアエレメントに直接アクセスできるため、その整合性は不可欠です。ファームウェアが侵害された場合、その結果は深刻で、多くの場合は取り返しのつかないものとなります。

本記事では、ハードウェアウォレットにおけるファームウェアの2つの競合するアプローチ(更新可能なものと更新不可能な(不変の)もの)を包括的に検討します。文書化された脆弱性を調査し、新興の攻撃手法を分析し、不変ファームウェアの限界に関する最近の業界の主張に直接回答します。

ハードウェアウォレットにおけるファームウェアとは?

ファームウェアは、ハードウェアウォレットのチップに直接組み込まれた特化型の低レベルソフトウェアです。デバイスのオペレーティングシステムとして機能しますが、コンピューターやスマートフォンで動作するソフトウェアよりもはるかに限定的な範囲に制約されています。ファームウェアはセキュリティ上重要なすべての機能を制御します。秘密鍵の生成、鍵の保管、トランザクションへの署名、そしてコンパニオンアプリケーションとの通信です。

通常のアプリケーションとは異なり、ファームウェアはハードウェア上で直接動作するため、秘密鍵が保管される耐タンパー性チップであるセキュアエレメントに即座にアクセスできます。この特別な位置づけが、ファームウェアの整合性の重要性を強調しています。侵害された場合、攻撃者はウォレットの最も機密性の高い情報にアクセスできる可能性があります。

ハードウェアウォレットメーカーは、ファームウェア管理に2つの異なるアプローチを採用しています:

更新可能なファームウェア: メーカーは新しいファームウェアバージョンをリリースでき、ユーザーはそれをダウンロードしてデバイスにインストールします。このモデルは、Ledger、Trezor、その他ほとんどの主要メーカーのウォレットで使用されています。

不変(更新不可能)なファームウェア: ファームウェアは製造時に一度チップに書き込まれ、その後はメーカー、外部関係者、その他いかなる手段によっても変更できません。これがTangemの採用するモデルです。

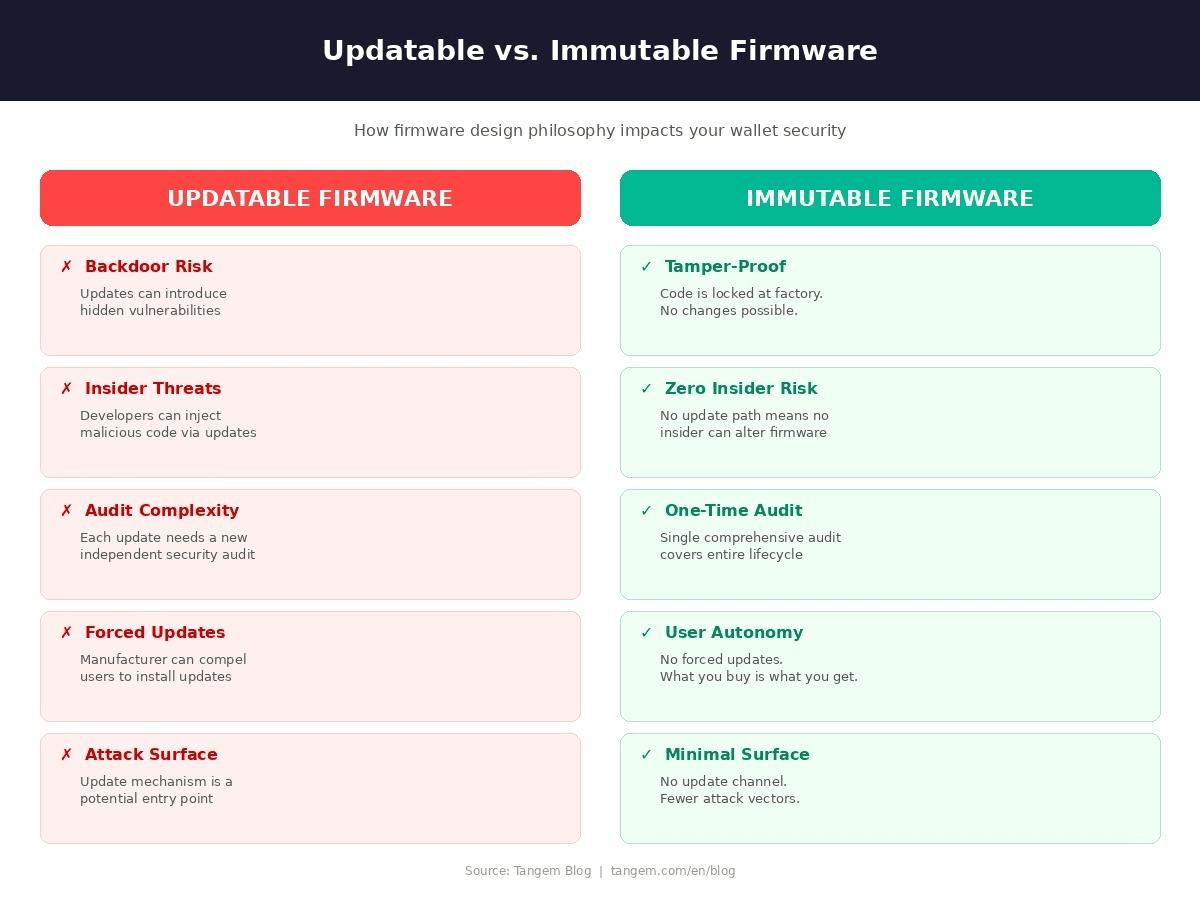

表面上、更新可能なファームウェアには明確な利点があります。脆弱性を修正し、新機能を導入し、脅威に適応する能力です。しかし、更新メカニズム自体がその利点を上回る実質的なセキュリティリスクをもたらします。

不変ファームウェアが保護するように設計されているもの

あらゆるセキュリティアーキテクチャは脅威モデルから始まります。システムが防ぐよう設計された攻撃、受け入れるリスク、そして異なるレイヤー間での責任の配分についての正式な評価です。

更新可能なファームウェアは、販売後にデバイスにコードを配信する持続的なチャネルを作成します。このチャネルは正当な改善を目的としていますが、デバイスの寿命を通じて悪意ある行為者がアクセス可能な攻撃面も形成します。

更新不可能なファームウェアは、エンドユーザーが操作するセキュアデバイスに対して一般的に受け入れられている唯一のアプローチです。フィールドでOver-the-Airファームウェア更新を許可する銀行カードや電子パスポートは存在しません。二要素認証および多要素認証を提供するハードウェアセキュリティキーであるYubiKeyも、不変ファームウェアを採用しています。セキュリティリスクが常に高すぎるためです。

これらの脅威について説明しましょう:

1. インサイダーの脅威

ファームウェアの更新を配布できる組織は、必然的にユーザーの秘密鍵を制御するコードを変更できる人員を雇用しています。金銭的利益、イデオロギー的理由、または外部からの強制によって動機づけられた悪意あるインサイダーが、更新にバックドアや脆弱性を埋め込む可能性があります。

サイバーセキュリティ業界全体では、過去10年間にインサイダーによるインシデントが一貫して増加していることが記録されています。一つの侵害されたコードパスが数百万ドルのユーザー資金に影響を与える可能性があるハードウェアウォレットにおいて、このリスクは特に重大です。

2. ソーシャルエンジニアリング

ファームウェア更新パイプラインの存在は、ソーシャルエンジニアリング攻撃にとって高価値のターゲットを生み出します。攻撃者は、フィッシング、なりすまし、または偽の緊急シナリオを通じて、従業員にコードの変更、アクセス認証情報の共有、または悪意ある変更の承認を誘導しようとする可能性があります。

この脅威は大幅にエスカレートしています。ディープフェイク音声フィッシング攻撃は2025年第1四半期に1,600%以上増加しました。更新メカニズムを維持するすべての企業は、これらの進化する戦術に継続的に対抗しなければなりません。

3. 政府の強制と規制上の圧力

特定の法域では、法律により政府機関がテクノロジー企業にリモートアクセスや監視機能の実装を強制することが認められています。

ハードウェアウォレットがファームウェアの更新をサポートしている場合、政府はメーカーにユーザー資金へのバックドアアクセスを付与する更新を配布するよう要求する可能性があります。

従業員も国家主体、犯罪組織、または規制機関から直接的な圧力を受ける可能性があります。更新メカニズムは、そのような強制のための実現ベクターです。それがなければ、要求を満たすことはできません。

4. 不十分な品質保証

すべてのファームウェアの脆弱性が悪意を持って導入されるわけではありません。急いだ開発サイクル、不完全なコードレビュー、不十分なテストにより、意図せず新しいセキュリティ上の欠陥を導入する更新が生じる可能性があります。

メーカーが軽微なパッチ、機能追加、またはインターフェース変更のために頻繁に更新をリリースする場合、意図しない脆弱性を導入する確率はリリースのたびに増加します。

5. 監査のギャップ

ファームウェア監査は、独立したサードパーティのセキュリティ会社が実施するソースコード、アーキテクチャ、開発慣行の包括的なレビューです。その目的は、バックドアの不在を確認し、暗号実装の品質を評価し、業界セキュリティ標準への準拠を評価することです。

徹底した監査は費用と時間がかかり、多くの場合数十万ドルのコストがかかり、完了するまで数ヶ月を要します。ほとんどのメーカーにとって、すべてのファームウェアリリースに対して独立した監査を実施することは経済的・物流的に現実的ではありません。

6. サプライチェーンへの露出

ファームウェア更新プロセスは複雑なサプライチェーンを構成します。コードが書かれ、レビューされ、コンパイルされ、暗号署名され、サーバーを通じて配布され、ユーザーのデバイスにインストールされます。

各段階が潜在的な侵害ポイントを表します。攻撃者はビルド環境を標的にしたり、配布チャネルを傍受したり、更新の真正性を検証するために使用される署名鍵を侵害したりする可能性があります。インサイダーが関与することで、攻撃者は転送中に更新を変更し、すべての標準検証チェックをパスする侵害されたファームウェアを配布することができます。

7. ユーザーへの圧力

更新可能なウォレットのメーカーは、コンパニオンソフトウェアとの互換性を維持するために更新を要求することがよくあります。拒否したユーザーは、機能の低下や特定の機能へのアクセス喪失を経験する可能性があります。

このダイナミクスは、独立して検証されたかどうかに関わらず、ユーザーが信頼に基づいて更新を受け入れることを強います。不変ファームウェアはこの依存性を取り除きます。デバイスは将来のコード変更に依存することなく、その全寿命にわたって出荷時の状態で動作します。

更新メカニズムがどのように攻撃面を生み出すか

ファームウェアの問題にパッチを当てることを可能にするメカニズム自体が、デバイスの寿命を通じて持続する攻撃面となります。

ファームウェアの更新を受け入れるために、デバイスは以下を行う必要があります:

- 通信チャネル(USB、Bluetooth)を介して外部コードを受信し、

- 暗号署名を使用してコードの真正性を検証し、

- セキュアエレメントのメモリに新しいコードを書き込み、既存のファームウェアを上書きまたは置き換える。

更新プロトコルが不十分な場合、コンパニオンアプリとデバイスのブートローダー間の通信チャネルが、USBまたはBluetoothトランスポート層でのマン・イン・ザ・ミドル攻撃によって傍受またはスプーフィングされる可能性があります。

署名鍵が流出した場合、または検証ルーティンが検証中のボルテージグリッチングなどの障害注入によって回避された場合、署名検証はバイパスされる可能性があります。

書き込み操作自体は、検証済みのファームウェアが検証ステップと実際のフラッシュ書き込みの間に悪意あるコードに置き換えられるTime-of-Check-to-Time-of-Use(TOCTOU)攻撃に対して脆弱です。

これらの機能を欠くデバイスは、そのような攻撃面を持ちません。

更新可能なファームウェアの文書化されたリスク

いくつかの十分に文書化されたインシデントが、ファームウェアの脆弱性がどのようにハードウェアウォレットを侵害できるかを実証しています。

- Ledger Nano S MCUファームウェア置き換え脆弱性(2018年)。

セキュリティ研究者のSaleem Rashidは、攻撃者が秘密鍵を流出させる悪意あるバージョンで Ledger Nano Sのファームウェアを置き換えられることを実証しました。彼は改変されたファームウェアをウォレットにアップロードすることに成功し、次回デバイスを使用した際にユーザーの秘密鍵が漏洩するようにしました。

また、「不具合のある」ウォレットファームウェアの更新を促すマルウェアを被害者のコンピューターにインストールすることで、ファームウェアをリモートでアップロードすることが可能と主張しました。Ledgerはこの問題を軽減するためにファームウェア更新1.4.1をリリースしました。

- Ledger Recover論争(2023年)。

Ledgerのファームウェアバージョン2.2.1は、セキュアエレメントからシードフレーズデータを抽出して外部当事者に送信できる新しい回復機能を導入しました。このサービスの開始により、Ledgerファームウェアがシードフレーズ素材を抽出・送信する技術的能力を持つことが明らかになりました。

この機能は、ユーザーがサービスに加入しているかどうかに関わらず、更新されたファームウェアを実行するすべてのデバイスに存在します。ユーザーたちは、これがファームウェア更新ではセキュアエレメントから秘密鍵を抽出できないというLedgerの以前の声明と直接矛盾していると指摘しました。

- Blockstream Jadeファームウェアフィッシングキャンペーン(2025年)。

Blockstreamは、偽のファームウェア更新メールを通じてJadeハードウェアウォレット所有者を標的にしたフィッシングキャンペーンに関する緊急セキュリティアラートを発行しました。不正なメールは正規のBlockstreamの通信を装い、悪意あるリンクをクリックしてファームウェア更新をダウンロードするようユーザーに指示しました。偽のファームウェアは、インストール後に攻撃者が管理するアドレスに資金をリダイレクトした可能性が高いです。

- Ledger Nano Xウォレットに対するサプライチェーン攻撃。

Kraken Security Labsは、悪意ある行為者がLedger Nano Xウォレットに接続されたコンピューターを制御し、マルウェアをインストールできる可能性がある攻撃を特定しました。保存された資金の損失または盗難につながる可能性があります。このシナリオでは、非セキュアプロセッサのファームウェアがデバッグプロトコルを使用して、キーボードのような入力デバイスとして機能するよう改変され、ユーザーのホストコンピューターに悪意あるキーストロークを送信できるようになります。

Ledger Nano Xは、非セキュアプロセッサでデバッグ機能が有効な状態で出荷されます。この機能は、Bitcoinアプリなど最初の「アプリ」がデバイスにインストールされると無効化されます。しかし、アプリがインストールされる前に、「BadUSB」や「Rubber Ducky」攻撃と同様に、ホストコンピューターを侵害できる悪意あるファームウェアでデバイスを再フラッシュできます。

Dark Skippy:ファームウェアベースの攻撃に関するケーススタディ

2024年8月に公開されたDark Skippy攻撃は、これまでに特定された中で最も技術的に高度なファームウェアベースの脅威の一つを表しています。侵害されたファームウェアがハードウェアウォレットユーザーにもたらすリスクの深刻さを実証しています。

技術的概要

Dark Skippyは、暗号トランザクション署名中に使用されるノンス生成プロセスを標的にします。通常の操作では、ハードウェアウォレットはトランザクションに署名するたびに乱数(ノンス)を生成します。この乱数性は署名スキームのセキュリティに不可欠です。攻撃は4つの段階で進行します:

ファームウェアの侵害: 改ざんされた更新、サプライチェーン攻撃、または物理的アクセスを通じて、悪意あるファームウェアがハードウェアウォレットにインストールされます。

ノンスの操作: ランダムなノンスを生成する代わりに、侵害されたファームウェアはユーザーのシードフレーズの一部から派生した弱い決定論的ノンスを生成します。

データ流出: ユーザーがトランザクションに署名すると、シードフレーズの断片がトランザクション署名内に埋め込まれ、ブロックチェーンにブロードキャストされます。

シードの再構築: 攻撃者は影響を受けた署名のブロックチェーンを監視し、ポラードのカンガルーアルゴリズムを適用して公開ノンスデータから元のシードフレーズを計算します。

影響

ノンスベースの流出攻撃の以前のバリアントは、十分なデータを抽出するために数十の署名済みトランザクションを必要としました。Dark Skippyはわずか2つのトランザクションから完全なシードフレーズを抽出できます。侵害されたデバイスを一度使用するだけで、ウォレットを完全に空にするのに十分です。

この攻撃は検出することも非常に困難です。侵害された署名はユーザーには正規のものと区別がつきません。エラーメッセージも、視覚的異常も、行動指標も、ユーザーに侵害を警告しません。抽出は静かに行われ、被害者は資金が転送されるまで侵害を発見できない場合があります。

公開の責任を負った研究者たち(FrostsnapのLloyd FournierとNick Farrow、ZeroSyncのRobin Linus)は、調査結果を公開する前の2024年3月に15以上のハードウェアウォレットベンダーに非公開で通知しました。本稿執筆時点では、Dark Skippyは実際には観察されていませんが、概念実証は完全に機能しており、デモコードは公開されています。

オープンソースファームウェアに反対する理由

オープンソース開示はソースコードを公開し、より多くの目がバグを発見できるようにします。これにより、オペレーティングシステム、暗号ライブラリ、ネットワークプロトコルにおけるセキュリティ上の利点がもたらされています。

しかし、オープンソースレビューは任意であり、構造化されておらず、保証されたカバレッジを提供しません。特定のレビュアーが特定のコードパスを検査する要件はありません。

高知名度のオープンソースプロジェクトは何年にもわたって重大な脆弱性を抱えていました(OpenSSLのHeartbleedは広く審査されたコードで2年以上持続しました)。ソースコードが入手可能であるという事実だけでは、それが有能にレビューされていること、またはレビュアーがセキュアエレメントファームウェアに必要な専門的知識を持っていることを保証しません。

さらに、ハードウェアウォレットファームウェアのソースコードを公開することは、独自のリスクをもたらします。システム内部の詳細なマップを攻撃者に提供し、実装固有の動作に対する標的型攻撃を可能にする可能性があります。

このため、Tangemはセキュリティ・スルー・デプスアプローチを採用しています。ファームウェアはクローズドソースですが、認定された専門家によって正式に評価され、コンパニオンアプリとSDKはGitHub上で完全にオープンソースです。

Tangemの不変ファームウェアアーキテクチャ

Tangemでは、ファームウェアは製造時にセキュアエレメントにロードされ、その後は変更・置き換えができません。更新メカニズムもなく、ファームウェアフラッシュ用のUSBインターフェースもなく、Over-the-Air更新のための無線チャネルもありません。セキュアエレメントは、初期インストール後に新しいコードを書き込もうとするあらゆる試みを拒否するようにアーキテクチャ的に設計されています。

基準 | 更新可能なウォレット | Tangem(不変) |

ファームウェア更新 | 有効(持続的な攻撃面) | なし(工場でロック済み) |

監査モデル | バージョンごとに必要、しばしば省略される | 一回限り、永続的に有効 |

インサイダー攻撃への露出 | 製品寿命を通じて存在 | 設計によって排除 |

Dark Skippyへの感受性 | ファームウェアが侵害された場合に脆弱 | 該当なし |

サプライチェーンの複雑さ | 高(複数のコード配信段階) | 最小限(更新インフラなし) |

信頼要件 | 継続的(各更新時) | 一回限り(監査済み工場コード) |

Tangem Walletのセットアップ時、TangemモバイルアプリはカードまたはリングのファームウェアがTangemが製造した本物であることを確認します。技術的に、改変されたファームウェアを持つTangem Walletを見つけたり使用したりすることは不可能です。

Ledgerの主張への回答

Ledgerは複数回Tangemについて公式にコメントしており、同社のセキュリティ研究チームは私たちについて広範な調査を実施しました。そのコンテキストは、Tangemについて流通している主張に対処する際に念頭に置く価値があります。

主張:「システムを凍結してもユーザーを守らない。攻撃者を守るだけだ。」

この声明は、不変性が単なる不作為であることを示唆し、静的なシステムの方が安全性が低いかのように聞こえさせています。実際には、それが一般的なアプローチです。前述の通り、クレジットカード、パスポート、YubiKeyはすべて不変ファームウェアを搭載しています。不変システムは、攻撃者の最も強力なリモートツールを遮断します。更新を通じた悪意あるコードの注入です。

Ledgerのアプローチはむしろ異例でリスクが高く、発行されるファームウェア更新のたびに攻撃者に新たな機会を提供します。

主張:「Tangemの監査ギャップは、外部精査のない複数年にわたる期間を残す。」

Ledgerは、Tangemの2回の監査(Kudelskiによる2018年とRiscureによる2023年)が外部精査が欠如しているギャップを残すと主張しました。この監査ギャップの主張は、更新可能なファームウェアに対してよりも不変ファームウェアに対して説得力が低いです。監査の間にファームウェアが変わる場合、監査されていない期間は新しい、未レビューのコードを実行することを含みます。ファームウェアが不変の場合、監査されていない期間は以前にレビューされた同じコードを実行することを含みます。

主張:「Tangemは新しい暗号曲線やブロックチェーンプロトコルに適応できない。」

以前、Ledgerは不変ファームウェアが新しい暗号曲線をサポートできず、陳腐化につながる可能性があると主張しました。しかし、これは2つのアーキテクチャレイヤーを混同しています。

Tangemのファームウェアは、ブロックチェーンネットワークの圧倒的多数が使用するコア暗号プリミティブ(ECDSAおよびEdDSA)を実装しています。

新しいブロックチェーン、トークン標準、プロトコルのサポートは、ファームウェアではなく、アプリケーション層のコンパニオンアプリに実装されています。Tangemは現在85以上のブロックチェーンと16,000以上のトークンをサポートしており、カードのファームウェアを変更することなくアプリ更新を通じて新しいネットワークを追加し続けています。

主張:「Tangemファームウェアで発見された問題は修正できない。」

不変ファームウェアの未修正の脆弱性がもたらすリスクは、更新メカニズム自体が導入するリスクと比較衡量する必要があります。本記事全体で示したように、更新パイプラインは持続的な脅威をもたらします。

関連する問いは、不変ファームウェアがトレードオフから解放されているかどうかではなく、ネットセキュリティポジションが優れているかどうかです。証拠はその結論を強く支持しています。

独立監査タイムライン

セキュリティ評価に関する透明性は、ユーザーの信頼に不可欠です。Tangemの完全な独立監査履歴は、将来の評価への私たちのコミットメントを証明しています。

年 | 会社 | 範囲と調査結果 |

2018 | Kudelski Security(スイス) | 完全なファームウェアレビュー。ハードウェアTRNGで秘密鍵が生成されることを確認。バックドアは確認されず。資金の損失につながる脆弱性なし。 |

2023 | Riscure(オランダ) | 包括的なファームウェア監査。バックドアなし、隠しアルゴリズムなし、悪用可能な脆弱性なしを確認。暗号実装の品質を検証。 |

よくある質問

Tangemの不変ファームウェアに脆弱性が発見された場合はどうなりますか?

非常に可能性の低いシナリオです。Tangemのファームウェアは2つの主要なセキュリティ会社(Kudelski SecurityとRiscure)によって独立して監査されており、未検出の重大な欠陥の可能性を大幅に減らしています。

攻撃者はTangemカードに悪意あるファームウェアをインストールできますか?

いいえ。セキュアエレメントチップは、最初の工場インストール後のファームウェア書き込み操作を拒否するようにアーキテクチャ的に設計されています。新しいコードを配信するためのインターフェースやメカニズムは存在しません。カードを物理的に所持している場合でも、攻撃者はファームウェアを変更できません。

Dark Skippyとは何ですか?Tangemに影響しますか?

Dark Skippyは2024年に公開されたファームウェアベースの攻撃手法で、わずか2つの署名済みトランザクションからウォレットの完全なシードフレーズを抽出できます。署名プロセスでランダムなノンスをシードから派生した決定論的な値に置き換えることで動作します。

Dark Skippyはデバイスに悪意あるファームウェアが存在することを必要とします。Tangemのファームウェアは不変であり、製造後に変更できないため、この攻撃ベクターは適用されません。

不変ファームウェアは単に更新の複雑さを避けるための方法ですか?

いいえ。インサイダーの脅威、ソーシャルエンジニアリング、規制上の強制、サプライチェーン攻撃、そして頻繁なファームウェアリリースに固有の監査ギャップというリスクの全カテゴリーを排除する意図的なセキュリティアーキテクチャの決定です。

不変ファームウェアには制限がありますか?

主なトレードオフは、製造後にファームウェアに新しい機能を追加できないことです。しかし、機能改善、新しいブロックチェーンサポート、ユーザーエクスペリエンスの向上の大部分は、定期的に更新され完全にオープンソースであるTangemのコンパニオンモバイルアプリを通じて提供されています。

EAL6+認証とは何を意味しますか?

EAL6+(評価保証レベル6、拡張)は、Common Criteria国際標準(ISO/IEC 15408)の下で利用可能な最高セキュリティ認証の一つです。

これは、チップが半形式的に検証され、高度な物理的攻撃およびサイドチャネル攻撃に対して厳密にテストされたことを意味します。同じ認証レベルが国際パスポート、国家身分証明書、および高セキュリティ政府決済システムに要求されています。Tangemのセキュリティアーキテクチャの詳細な概要は セキュリティ機能ドキュメントで確認できます。

アプリがオープンソースなのに、なぜTangemのファームウェアはクローズドソースなのですか?

ファームウェアは認定済みのセキュアエレメント内で動作し、限られた一連の暗号操作を実行します。ユーザー向け機能を処理しブロックチェーンと対話するコンパニオンアプリは、広範なコミュニティの精査から恩恵を受け、GitHubで完全にオープンソースです。この階層的なアプローチは、各コンポーネントのリスクプロファイルに検証方法を合わせるものです。

参考文献

- Dark Skippy公式開示 — 攻撃を特定したセキュリティ研究者による元の研究論文と技術FAQ。 darkskippy.com

- Merkle Science: Dark Skippy脅威分析 — Dark Skippy攻撃ベクターの詳細な技術分析とハードウェアウォレットセキュリティへの影響。 www.merklescience.com

- Common Criteriaポータル(ISO/IEC 15408) — セキュアエレメントを含むハードウェアコンポーネントのEALセキュリティ認証を管理する国際標準。 www.commoncriteriaportal.org

- Cointelegraph: 更新可能なファームウェアの隠れたリスク — ハードウェアウォレットにおけるファームウェア更新メカニズムのセキュリティへの影響に関する業界レポート。 cointelegraph.com

- CryptoSlate: Dark Skippy技術的報道 — Dark Skippy概念実証とその開示タイムラインに関する技術的報道。 cryptoslate.com

- Saleem Rashid: Ledgerセキュリティモデルの破壊 — Ledger Nano SでのMCUファームウェア置き換えを実証した2018年の元の研究。 saleemrashid.com